Das Problem: Der Container ist öffentlich, aber unlesbar

Ein Matomo Tag Manager Container ist eine ganz normale JavaScript-Datei. Sie liegt auf dem Server, wird vom Browser geladen, und jeder kann sie sich ansehen. Auf dem Papier also volle Transparenz. In der Praxis ist es das Gegenteil. Die Datei heißt zum Beispiel container_aB7cD3eF_live_9x8y7z.js, ist minifiziert und nicht so einfach auslesbar.

Was du eigentlich wissen willst, steht da drin. Welche Tags feuern beim Pageview, welche bei Klick auf einen Button, welche Variablen werden ausgelesen, welcher Custom-HTML-Snippet schiebt heimlich noch ein TikTok-Pixel rein. Nur kommst du nicht ran, ohne den Container zu parsen.

Genau diese Lücke wollte ich schließen: Eine URL eingeben und sehen, was wirklich getrackt wird. Ohne Login, ohne Browser-Extension, ohne Reverse-Engineering im Editor.

Die technischen Hürden beim Container auslesen

Wenn du denkst, das ist ein Wochenend-Projekt, dann hast du wie ich am Anfang die Aufgabe deutlich unterschätzt. Vier Stolpersteine, die der MTM Inspector heute abräumt:

01

Gehashte Container-Pfade in Production

In der Matomo-Cloud bekommt jeder Container in Production eine zufällige ID im Pfad. Cache-Busting plus leichter Schutz vor Bots. Der Inspector findet die URL trotzdem zuverlässig, weil er nicht nur nach container_ sucht, sondern auch das umliegende JavaScript-Pattern matcht.

02

Container hinter einem Consent-Manager

Cookiebot, legalweb.io, SP DSGVO und Co. laden den MTM-Container erst nach Zustimmung nach. Im rohen HTML steht er also gar nicht. Der Inspector prüft deshalb auch die Consent-Manager-Skripte selbst, inklusive Base64-codierter Konfigurationen, in denen die Container-URL versteckt liegt. Wer das systematisch für die eigene Website prüfen will, ist beim Consent Check richtig.

03

Single-Page-Applications

React-, Vue- oder Next-Apps bauen den Tag Manager oft erst zur Laufzeit ein. Im initialen HTML ist nichts zu sehen. Hier scannt das Tool die geladenen JS-Bundles wie main.js oder app.js nach Container-Referenzen. Greift in den meisten Fällen.

04

Custom-HTML-Tags richtig benennen

Im MTM gibt es einen Tag-Typ „Custom HTML“ mit beliebigem Markup. TikTok-Pixel, Hotjar-Snippet, Affiliate-Tracker. Statt das nur als „Custom HTML“ zu beschriften, parst der Inspector den Inline-Code und benennt den Service. Aktuell sind 30+ Tag-Typen hinterlegt: Matomo, GA4, Facebook Pixel, LinkedIn Insight, HubSpot, Bing UET, Intercom, Drift, Sentry und mehr.

Was MTM Inspector heute kann

Statt einer Marketing-Featureliste hier eine ehrliche Übersicht, was nach mehreren Iterationen drin steckt:

| Funktion | Was sie macht |

|---|---|

| Auto-Detection | Findet MTM-Container im HTML, in Consent-Manager-Skripten und in Base64-Configs. |

| SPA-Fallback | Scannt JS-Bundles, falls der Container erst zur Laufzeit nachgeladen wird. |

| Tag-Recognition | Erkennt 30+ Tag-Typen wie GA4, Facebook Pixel, LinkedIn Insight, Hotjar, Sentry. |

| Custom-HTML-Detection | Liest Inline-Snippets aus und benennt den Service, auch wenn er als Custom HTML eingebaut ist. |

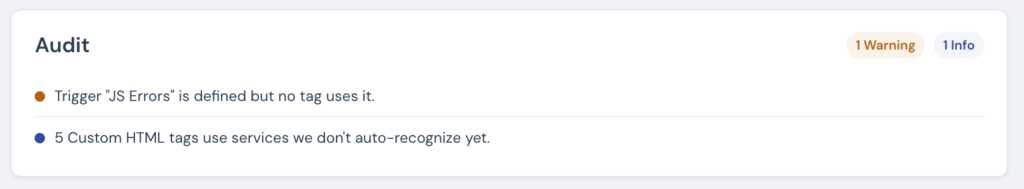

| Audit-View | Warnt bei Tags ohne Trigger, ungenutzten Triggern und unbekannten Services. |

| Direkte Container-URL | Du kannst auch direkt eine container_XXXX.js einwerfen statt der Website. |

| Multi-Container | Wenn eine Seite mehrere Container lädt, kannst du im UI auswählen. |

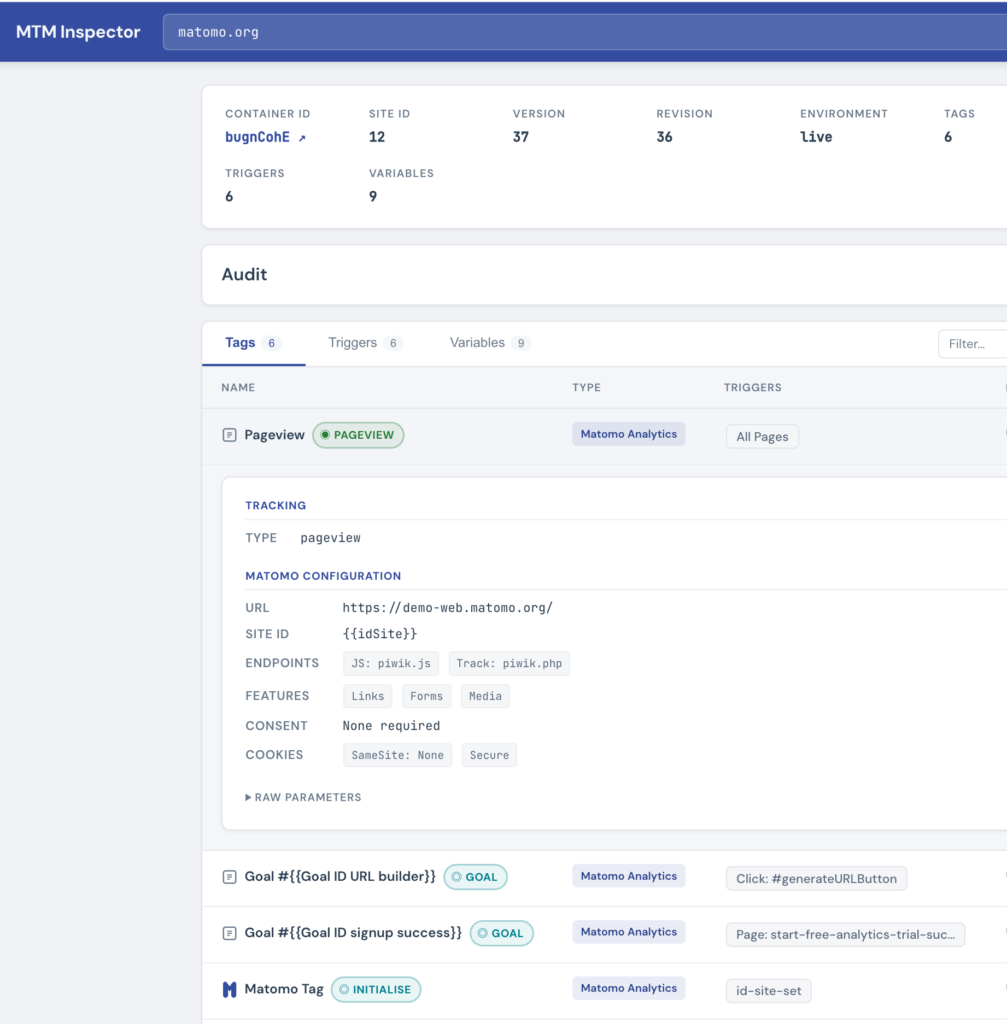

Wer es ausprobieren will: Auf der Startseite stehen drei Beispiel-URLs, mit denen du sofort loslegen kannst, darunter matomo.org selbst.

Wenn du tiefer einsteigen willst

Der MTM Inspector zeigt dir, was eine Website trackt. Was du danach damit machst, ist die spannendere Frage. Drei Wege, wie ich dir weiterhelfe:

Consent Check

Du willst wissen, ob deine Website DSGVO-konform trackt? Ich prüfe dein Setup auf undichte Stellen und liefere dir eine handfeste To-Do-Liste.

Matomo Schulung

Individuelle Schulung für dein Team: vom MTM-Aufbau bis zur Auswertung in Matomo. Live, remote oder vor Ort, abgestimmt auf euer Setup.

Matomo Beratung & Setup

Vom Erstaufsatz über den Tag Manager bis zur sauberen Datenbasis. Als Freelancer ohne Agentur-Aufschlag, mit echter Hands-on-Erfahrung.

FAQ

Was ist der MTM Inspector?

Der MTM Inspector ist ein kostenloses Webtool unter tagspy.webreload.de. Du gibst eine beliebige Website-URL ein und siehst, welcher Matomo Tag Manager Container dort eingebunden ist und welche Tags, Trigger und Variablen darin stecken. Ohne Login, ohne Browser-Extension.

Wie lese ich einen Matomo Tag Manager Container aus?

URL der Website oder direkt die container_XXXX.js in das Eingabefeld kippen, abschicken. Das Tool extrahiert Tags, Trigger und Variablen aus dem Container und stellt sie übersichtlich dar, inklusive Audit-Hinweisen auf tote Trigger oder unbekannte Services.

Warum sieht man in Matomo Tag Manager mehr als in diesem Tool?

Im Matomo-Backend hast du die volle Konfiguration: Beschreibungen, Notizen, Versions-Historie, deaktivierte Tags, Berechtigungen. Im veröffentlichten Container landet nur das, was zur Laufzeit gebraucht wird. Der MTM Inspector kann logischerweise nur das auslesen, was tatsächlich im JavaScript-Code drin steht. Alles andere bleibt im Backend.

Was ist der Unterschied zu Omnibug, Tag Assistant oder anderen Tracking-Debuggern?

Browser-Extensions wie Omnibug, Tag Assistant oder der Matomo Tag Manager Monitor zeigen dir Tracking-Requests, die während deines Besuchs feuern. Du musst die Seite also bedienen und die richtigen Aktionen auslösen, um etwas zu sehen. Der MTM Inspector geht den umgekehrten Weg: Er liest den ganzen Container statisch aus, also auch Tags und Trigger, die bei deinem Besuch gar nicht aktiv werden. Beides ergänzt sich gut.

Schreibe einen Kommentar